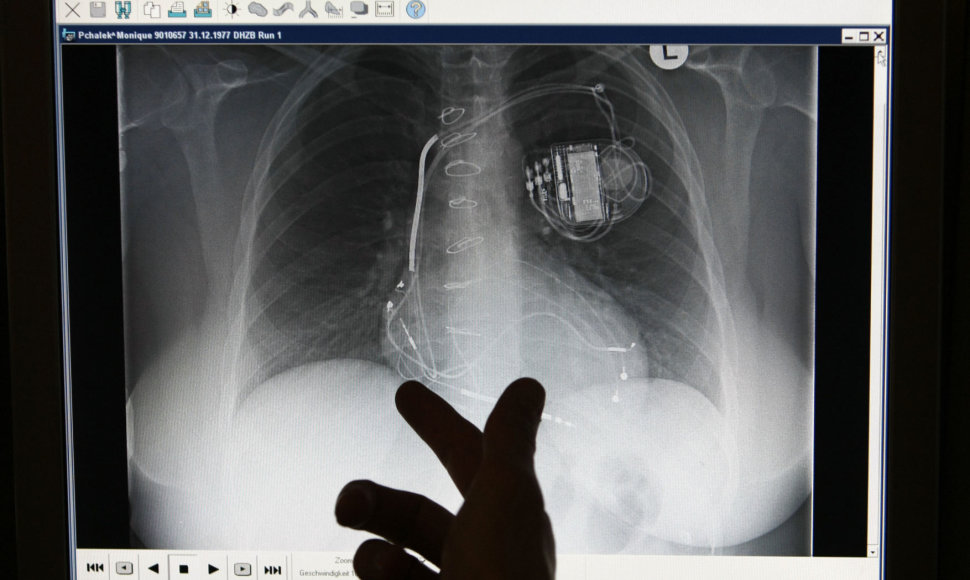

Implantuojamieji defibriliatoriai – nedideli, chirurginės operacijos keliu į žmogaus kūną įtaisomi įrenginukai, kurie nestipriomis elektros iškrovomis koreguoja širdies ritmo sutrikimus, kurie gali būti ir mirtini. Pastaraisiais dešimtmečiais medikai vis dažniau tokio tipo įrenginius priderina specialiai prie paciento poreikių ir stebi jų sukauptus duomenis belaidžiu ryšiu – taip ir pigiau, ir saugiau pacientui, nei naudojant labiau invazinius metodus.

Įmonė „Medtronic“ turi ganėtinai platų defibriliatorių spektrą, tačiau naujesniesiems modeliams būdinga tai, kad jų pradiniam nustatymui, periodiniam aptarnavimui ir reguliariam stebėjimui yra skirti dviejų tipų nuotolinio prisijungimo įrankiai. Pirmasis – medicinos profesionalams skirtas „CareLink Programmer“, kuriuo prie defibriliatoriaus medikai gali prisijungti pacientui atvykus į gydymo įstaigą. Antrasis – „MyCareLink Monitor“, skirtas pacientams ir leidžiantis užtikrinti, kad defibriliatorius veikia taip, kaip numatyta.

Kibernetinio saugumo bendrovė „Clever Security“ nustatė, kad ryšiui su defibriliatoriumi naudojamas pačių „Medtronic“ sukurtas protokolas „Conexus Radio Frequency Telemetry Protocol“ neturi galimybės sukurti šifruojamą saugaus duomenų perdavimo kanalą. Dėl to piktybiškai nusiteikę asmenys, esantys pakankamai nedideliu atstumu nuo paciento, gali „pasiklausyti“ komunikacijos tarp paciento defibriliatoriaus ir ryšio su juo užmezgusio įrenginio. Dar blogiau yra tai, kad protokolas neturi besijungiančių ir defibriliatoriaus valdymą perimti galinčių įrenginių autentifikavimo priemonių. O tai reiškia, kad radijo ryšio atstumu esantys programišiai iš esmės gali visiškai perrašyti defibriliatoriaus programinę įrangą ir daryti su juo viską, kas šaus į galvą. Tokio lygio medicininės įrangos kibernetinio saugumo spragos yra sutinkamos ganėtinai retai.

Bendrovė „Medtronic“ privatų įspėjimą apie kritinę defibriliatorių saugumo spragą gavo dar m. sausį. Šį ketvirtadienį informacija apie spragą pirmą kartą išplatinta viešai – įspėjimą išplatino JAV Nacionalinio saugumo departamento Kibernetinio saugumo ir infrastruktūros saugumo agentūra.

„Sėkmingai išnaudojus šių defibriliatorių saugumo spragas, programišius, esantis pakankamai nedideliu atstumu nuo paciento (arba turintis siųstuvą, esantį pakankamai arti paciento) gali sutrikdyti, generuoti, modifikuoti ar perimti radijo bangų dažniu vykdomą „Medtronic Conexus“ telemetrijos sistemos duomenų perdavimą, potencialiai paveikiant įrenginio veikimą ir/ar įgyjant prieigą prie jautrių perduodamų duomenų. Sėkmingai išnaudojus šias spragas galima nuskaityti ir įrašyti informaciją į bet kurią atminties saugojimui skirtą paveiktųjų įrenginių vietą, tokiu būdu pakeičiant numatytą įrenginio veikimą“, – rašoma agentūros įspėjime.

Agentūra spragos rimtumą įvertino 9,3 balais iš 10 maksimalių ir informavo, kad spragos išnaudojimui pakanka minimalių technologinių žinių. Taip pat įspėjime nurodoma, kad „Medtronic“ jau sukūrė papildomas valdymo priemones, leidžiančias nustatyti bandymą piktnaudžiauti „Conexus“ protokolu ir nuo šių bandymų apsaugoti, be to, šiuo metu yra kuriamos papildomos priemonės, kurios bus išplatintos iškart, kai tik bus gautas atitinkamas valdžios institucijų leidimas.

Demonstruojant šios spragos teikiamas galimybes, kibernetinio saugumo specialistai sugebėjo perimti implantuotų įrenginių valdymą tokiu lygiu, koks iki šiol dar nėra matytas jokiame gyvybiškai svarbiame medicininiame įrenginyje. Ekspertai galėjo gauti prieigą ir prie pacientui, ir prie gydytojui skirto įrenginio valdymo lango, nustatyti paciento, gydytojo vardus ir telefonų numerius, atlikti neleistinus ir potencialiai mirtinus įrenginio generuojamo elektros išlydžio stiprumą ir dažnumą. Dar svarbiau yra tai, kad programišiai sugebėjo nuskaityti ir visiškai iš naujo perrašyti visą vidinę defibriliatoriaus programinę įrangą.

Iki šiol išpuolių, susijusių su šių defibriliatorių valdymo perėmimu, nėra registruota.

Lietuvos Valstybinės akreditavimo sveikatos priežiūros veiklai tarnybos direktorė Nora Ribokienė informavo, kad ši kritinė defibriliatorių klaida pacientams Lietuvoje grėsmės nekelia: „Praėjusių metų spalį Akreditavimo tarnyba gavo gamintojo „Medtronic“ pirminį pranešimą apie galimus naudojamos programinės įrangos kibernetinio saugumo trūkumus. Atlikęs tyrimą gamintojas informavo, kad pranešimų apie kibernetines atakas nėra gauta. Siekdamas užtikrinti saugumą, gamintojas parengė bei išplatino saugos pranešimus su rekomendacijomis visiems šių prietaisų platintojams, įskaitant Lietuvoje. Lietuvos platintojas informavo, kad pranešime nurodytos programinės įrangos versijos Lietuvoje nėra, todėl šis saugos pranešimas nekelia pavojaus Lietuvos pacientams“.